DMARCとは?メール送信者向けガイドラインで定められた内容をもとに解説

2023年10月、Googleと米Yahooはメール送信者向けのガイドラインを更新し、DMARCの設定を求める記述が追加されました。今後は他の企業も設定を求める可能性があり、DMARCはすべての企業で対応が必須になることもあり得ます。

本記事では、DMARCについて、設定の流れと具体的な確認ポイントについて詳しく解説します。

【2024年2月以降】Gmail送信者ガイドライン変更!メルマガ送信者は要注意

メールマーケティングを

Cuenote FCはハイスピードな大量配信を得意としながら、効果測定や自動処理も可能で大手企業にも選ばれるメール配信システムです。メールマーケティング機能も豊富で、配信数上限はなく送り放題です!

DMARCとは

DMARCとは、2012年に大手電子メールサービス等が協力して発表された、なりすましメールやフィッシング詐欺を防ぐための送信ドメイン認証技術です。

メールの送信元(ヘッダFrom)を正確に識別することで送信元ドメインの偽装を防ぎ、受信者に安全で信頼性の高いメールを提供することにつながります。

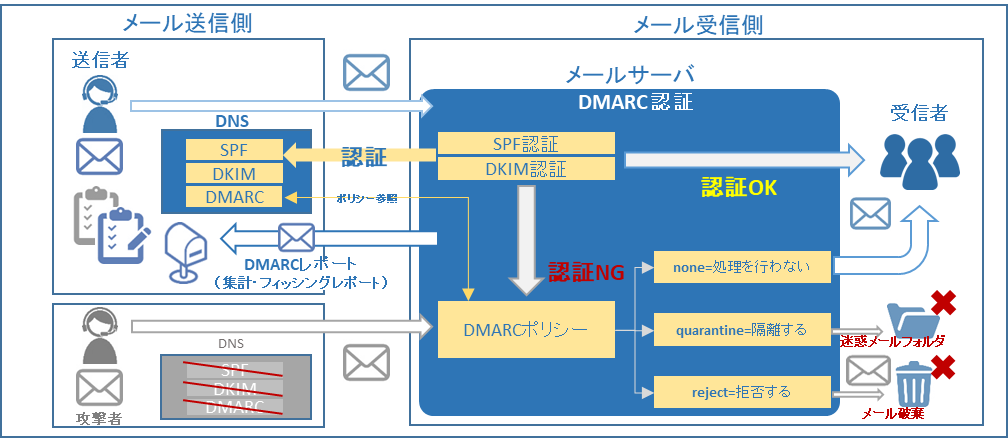

DMARCの仕組みを解説

DMARCは、他のなりすましメールを防ぐ技術であるSPF、およびDKIMの認証を行った上で、メール受信サーバーが送信元ドメインを認証し、受信者のメールボックスに届く前に詐称された不正なメールを把握し隔離・拒否を指定することができます。

正しい送信元(ドメイン保有者)に対してレポート送信することもできるため、SPFやDKIMでは把握できなかった詐称メールまで検知することができる点も、これまでの迷惑メール対策と合わせることでより強固な迷惑メール対策を実現できます。

SPFとは?

電子メールの送信元ドメインが詐称されていないかを確認する技術です。ドメイン情報を管理しているDNSに、「このドメインは、このメールサーバーから送ります」という設定の記述をすることで、受信側は送られたメールが、DNSに設定された正しいサーバーから送られてきたかを確認することができます。

一方で、メールに表示される送信元ドメインの認証を行っているわけではないため、DMARCの対応も必要になります。

DKIMとは

秘密鍵と公開鍵という鍵を使用して、なりすまし対策やメールの改ざんの検知を行います。DNSに公開鍵を設定し、送信するメールには秘密鍵を用いて電子署名を行います。

受信者側はDNSにある公開鍵を用いて秘密鍵のかかった電子署名を照合することで認証します。

DKIMも電子署名に付与されるドメインを認証するもので、送信元ドメインを認証するわけではありません。

フィッシング詐欺の対策として「なりすまし対応」が重要に

近年、ECサイトの増加や、さまざまなサービスのデジタル化に伴い、以前よりも重要な内容を含むメールが増えつつあります。その状況を悪用したフィッシング詐欺の被害も増加傾向にあります。

2023 年 10 月にフィッシング対策協議会に寄せられたフィッシング報告件数 (海外含む) は、前月より 39,771 件増加し、156,804 件となりました。

引用元:フィッシング対策協議会<月次報告書<2023/10 フィッシング報告状況

なぜ、なりすましメールができてしまう?

メールの仕組みでは、送信側が送信元ドメインを容易に詐称できてしまうためです。

犯罪者がショッピングサイト事業者やクレジットカード会社などのサービス事業者のドメインになりすまし、メール文面も実際に企業から送られるメールに似せることでユーザーをあざむき、送信偽サイトへ誘導し、ID・パスワード等の情報を盗み取ろうとします。

そのため、サービス事業者は被害防止のための対策として、送信元ドメインを認証するDMARCに対応することは非常に重要です。

DMARC設定までの流れ、確認ポイントや注意点など

DMARC対応時の流れや設定方法、設定前に気を付けておくべき点について解説します。

- 対象ドメインの利用範囲を確認

- 送信元ドメインに対し、SPFとDKIMを設定

- DMARCレポート受信用のグループ又はメールボックスを作成

- DMARCポリシーの調整・決定

- DMARC本番ポリシー設定前のテスト運用

- DNSへ、DMARCレコードを本番用に調整・設定

1.対象ドメインの利用範囲を確認する

DMARCはドメインに対して設定されるものとなり、官庁の要請では不正なメールアドレスは破棄する事が求められていますので、十分に利用範囲を確認しておく必要があります。対象ドメインを送信元としてメール配信されている業務やシステムなどの洗い出しを行い影響範囲を把握します。

2.送信元ドメインに対し、SPFとDKIMを設定する

DMARCはメール認証技術のSPFとDKIMを利用して送信元を判定しますので、これらを正しく設定します。

3.DMARCレポート受信用のグループ又はメールボックスを作成する

DMARCは、判定結果をドメイン保有者の指定するメールアドレス宛にレポート送信出来ますので、その受信用メールボックスなどを用意しておきます。

4.DMARCポリシーを調整・決定する

DMARCポリシーとは、対象ドメインを送信元としたメールが、DMARC認証(SPF又はDKIM)NGとなった場合の処理を受信メールサーバに指示するものです。

- none:特別な処理を行わない

- quarantine:受信者の迷惑メールフォルダに分類する等、隔離する

- reject:拒否する

5.DMARC本番ポリシー設定前のテスト運用

DMARCはSPF認証又はDKIM認証で不正と判断された送信元からのメールを排除又は隔離(迷惑メールボックスで受信)するため、誤った設定で認証が行われると、本来届けなければならないメールが届かないといった影響が生じます。

そのため、テスト運用としてDMARC認証がNGとなった場合も、受信拒否が行われない仮設定でDMARC認証テストを行い、認証OK・NGそれぞれでレポート受信までの一連動作を確認します。

以下の設定例は、ymirlink.co.jpドメインでメール送信を行い、認証NGの場合に処理を行わない設定(p=none)とし、DMARC集計レポート送信先を「report@ymirlink.co.jp」、フィッシングレポート送信先を「report@ymirlink.co.jp」としています。

DMARCレコード:テスト設定例

_dmarc.ymirlink.co.jp. IN TXT "v=DMARC1; p=none; rua=mailto:report@ymirlink.co.jp; ruf=mailto:report2@ymirlink.co.jp; sp=none"

【テスト設定例の内容】

上記のテスト設定例で指定している内容は以下の通りです。

- DMARC設定対象ドメイン:ymirlink.co.jp

- DMARCポリシー:p=none(隔離・拒否の処理を行わない)

- DMARC認証失敗時の動作: sp=none (隔離・拒否の処理を行わない)

- DMARCレポート送信先: report@ymirlink.co.jp

- DMARCフィッシングレポート送信先: report2@ymirlink.co.jp

【各パラメータの意味】

DMARCレコードの各パラメーターの意味は以下の通りです。

- v: DMARCバージョン(管理用)

- p: DMARCポリシー(none、quarantine、rejectから選択)

- rua: DMARCレポート(集計用)の受信先のメールアドレス

- ruf: DMARCレポートの失敗したメール(DMARCフィッシングレポート)解析先メールアドレス

※DMARCフィッシングレポートは、ドメインにより対応していない場合があります。

sp: ドメインの送信元認証が失敗した場合の動作(none、quarantine、rejectから選択)

DMARCポリシーを本番用に調整し、設定する

テストで問題ないことを十分に確認した後、本番ポリシーに設定変更します。ここでは送信元が不正と判定した場合に受信拒否(p=reject)する設定とします。

【DMARCレコード:本番設定例】

_dmarc.ymirlink.co.jp. IN TXT "v=DMARC1; p=reject; rua=mailto:report@ymirlink.co.jp; ruf=mailto:report2@ ymir.co.jp; sp=reject"

DMARC対応の先にBIMIという技術も

BIMIとは、SPF・DKIM・DMARCの認証が出来た証としてロゴマークをメールに表示させる仕組みです。

他のメール認証とは異なり、ユーザー側が視覚的に認証されたかどうかを確認できるため、注目されている仕組みです。DMARCの普及に伴い、次の段階として対応が求められる可能性があります。

BIMIとは?認証の仕組みやなりすまし対策の効果を解説

まとめ

繰り返しになりますが、DMARC対応はSPFとDKIMを用いた認証技術となり、認証結果によりメールを拒否しますので、誤った設定が行われていた場合は対象ドメインを利用する全てのメール送信に影響が生じてしまいますので、影響範囲を正しく把握し慎重にテスト運用を行った上で設定を進めていただくのが望ましいものとなります。

専門技術が求められるにもかかわらず設定誤りによる影響が対象ドメインを利用するメール全般と大きいものとなりますので、専門業者から技術支援が受けられると非常に心強いものとなります。メール配信システム提供を受けている、又はメールサーバをはじめとした管理を外部委託されている場合は、その様な技術支援が受けられるかを確認しておくことを推奨します。

Yahoo!メールがDMARCに対応 - メールのなりすまし対策のさらなる加速に注目

Yahoo!メールがDMARCに対応 - メールのなりすまし対策のさらなる加速に注目

ドコモメールが「DKIM」「DMARC」に対応、より高精度ななりすまし対策が可能に

ドコモメールが「DKIM」「DMARC」に対応、より高精度ななりすまし対策が可能に

ドコモメールが「公式マーク」対応をスタート、適用メリットや仕組み、その方法は?

ドコモメールが「公式マーク」対応をスタート、適用メリットや仕組み、その方法は?

なりすましメール被害を防ぐ、見分け方と対策手法を紹介

なりすましメール被害を防ぐ、見分け方と対策手法を紹介

迷惑メールは申告すべき?詐欺被害等を防ぐとともに「迷惑メール送信者」とならないために

迷惑メールは申告すべき?詐欺被害等を防ぐとともに「迷惑メール送信者」とならないために

「G Suite」のGmailでS/MIME証明書添付が可能に

「G Suite」のGmailでS/MIME証明書添付が可能に

大手EC、SNSも被害に...メルマガ事業者に求められる「なりすまし対策」

大手EC、SNSも被害に...メルマガ事業者に求められる「なりすまし対策」

メール配信システムを選ぶ方法とは?【2022年最新】

メール配信システムを選ぶ方法とは?【2022年最新】